|

En el artículo anterior hicimos una breve introducción a SSH. Ahora nos pondremos manos a la obra y haremos las pruebas para enlazar dos computadoras con GNU/Linux a través de una red local LAN utilizando OpenSSH. |

Ha llegado el momento de ensuciarnos las manos. En este artículo vamos a realizar el enlace tal como comentamos en el artículo anterior.

Supondremos que SSH ya está instalado en la PC Servidor. El módulo es openssh-server. (de no ser así, revisa este artículo)

Arquitectura de la Red

A continuación es importante tener una idea de cómo está conformada la red. Si hay un router que unifique a todas las computadoras de la LAN, si están conectadas mediante un switch o si se trata de una red simple con un cable cruzado (Figura 1).

Fig1. Conexión directa mediante un cable cruzado

Normalmente las topologías presentes en todos los casos es del tipo "En estrella", en el cual un grupo de computadoras están unidas mediante un switch/router, y de éste eventualmente a Internet, como se ve en la Figura 2.

Fig 2. Topología en estrella jerárquica

Afortunadamente estas topologías no influyen a la hora de poner a prueba la conexión en una red LAN, pero nos servirá para referencias futturas cuando haya que realizar esta misma conexión a través de internet.

Lo que sí deberemos saber de antemano es el número de IP que tendrá la PC servidor (el servidor siempre será la máquina a la cual se conectará una PC cliente).

Conectando y manos a la obra

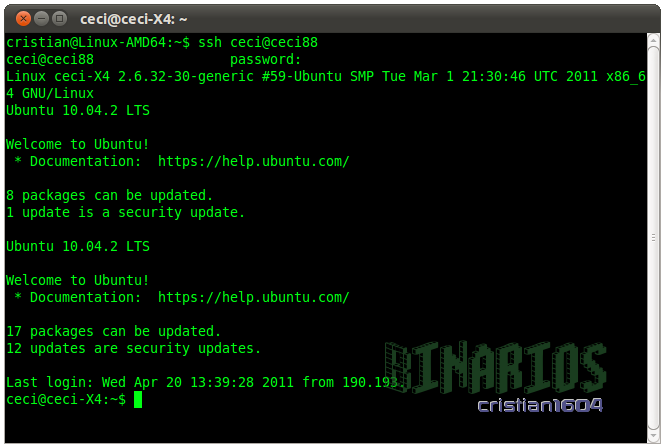

Supongamos que la IP que tiene la PC que oficiará como servidor es 192.168.1.5, y nos conectamos desde una PC cuya dirección IP es 192.168.1.3. Para ello, nos dirigimos a la Terminal de Linux e ingresamos

ssh usuario@192.168.1.5

En usuario va el nombre de usuario de la PC servidor. Luego de unos instantes, la consola dará unos datos y hará una pregunta del tipo

Are you sure you want to continue connecting (yes/no)? yes

Contestar yes, de esa forma se establecerá la conexión. En la Figura 3 vemos un ejemplo donde conecté mi PC a otra por SSH. El nombre de usuario de la PC servidor es ceci:

Fig 4. Se ha establecido la conexión con un PC servidor

Como se puede ver en el ejemplo, se ha cambiado completamente el ambito donde estamos trabajando. De cristian@Linux-AMD64 ha cambiado a ceci@ceci-X4. Esto significa que estamos virtualmente sentados ante la PC servidor. Todas las acciones que realizamos mediante la consola de esta forma serán aplicadas directamente sobre el servidor. Por ejemplo, algunas acciones que es posible realizar sobre la estructura del servidor:

- Actualizar el sistema

- Instalar/Desinstalar software

- Programar apagado automático

- Encender/apagar periféricos

- Administrar archivos

- Montar/desmontar discos

Acceder al Sistema de Archivos

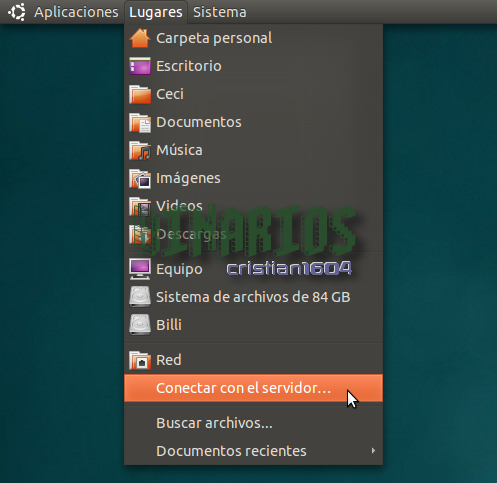

También podemos acceder al sistema de archivos de una forma muy sencilla.

A través del menú Lugares -> Conectar con el servidor... como se ve en la Figura 5.

Fig 5. Conectar a un sistema de archivos por SSH

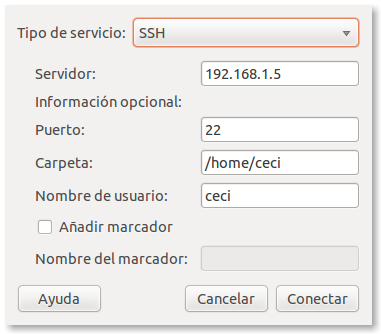

Aparecerá una ventana la cual nos pedirá la información necesaria para conectarse:

Fig 6. Conectar al servidor...

Al conectarse, se abrirá Nautilus con el sistema de archivos de la PC servidor.

Túneles gráficos por SSH

Como comentamos en el artículo anterior, es posible "tunelizar" las comunicaciones, de esa forma viajan cifradas por la red, y brindan varias ventajas, como por ejemplo iniciar aplicaciones gráficas de forma remota. Es decir, por ejemplo podemos correr FireFox o cualquier aplicación gráfica.

Para ello al momento de iniciar sesión, agregamos el flag -Y

ssh -Y

La seguridad no es secundaria

Nunca podemos dejar de lado la seguridad. Si bien estos ensayos son desde una red LAN, si nuestro propósito es expandir este sistema en la red de redes, debe ser consciente que cualquier grieta en la seguridad es un blanco fácil para atacantes externos. Utilizar Linux no es garantía de total seguridad y fiabilidad, ya que este sistema responde a lo que el usuario haga. Si el usuario es descuidado y no prioriza la seguridad, su sistema será vulnerable.

En próximos artículos profundizaremos en seguridad y cómo expandir este práctico a Internet.

Esto está relacionado con lo que acabas de leer

- OpenSSH: Redes seguras al alcance de todos (Parte 1)

- Protege de intrusos los accesos remotos por SSH

Aguardo con expectativas sus comentarios.

Saludos!

| << Redes seguras: Parte 1 | Redes seguras: Parte 3 >> |

Licencia

. Ver información de licencia & cómo copiar material de esta web aquí. - Autor: Cristian1604

. Ver información de licencia & cómo copiar material de esta web aquí. - Autor: Cristian1604